![]() Conceitos básicos e modos de utilização de aplicativos para edição de textos, planilhas e apresentações: ambiente Microsoft Office 2013 e LibreOffice versão 6.4.3.2 ou superiores.

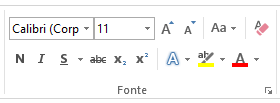

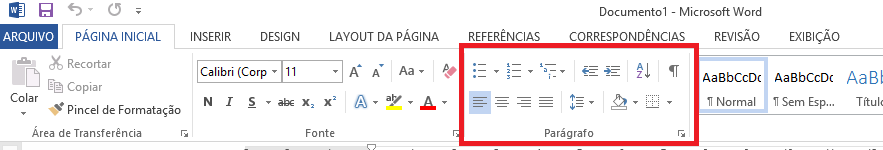

Conceitos básicos e modos de utilização de aplicativos para edição de textos, planilhas e apresentações: ambiente Microsoft Office 2013 e LibreOffice versão 6.4.3.2 ou superiores.

Estou fazendo uma atualização completa deste assunto e com isso terei postagens novas sobre este assunto com muito frequência. Salve esta postagem em seus favoritos e acompanhe todos os dias.

Como o assunto é bem extenso eu estarei fazendo várias postagens e colocando os links abaixo:

Microsoft Office 2013